Хакерите биха могли да слушат и гледат на живо аудио и видео от смарт камери и бебефони поради определена уязвимост на устройствата, предупреждават от Mandiant и американската Агенция за киберсигурност.

Недостатъкът "представлява огромен риск" за сигурността и поверителността на хората, заяви охранителната компания Mandiant, която координира разкриването си с Американската агенция за киберсигурност и сигурност на инфраструктурата (CISA).

Докато паролите по подразбиране са подтикнали службите за сигурност на Обединеното кралство да предупреждават потребителите за престъпна дейност, недостатъкът, открит от Mandiant, засяга и устройства, които не използват пароли по подразбиране.

Според Mandiant проблемът е в софтуерен протокол на IoT (Интернет на нещата), наречен Kalay, разработен от тайванската компания ThroughTek, който предлага платформа за управление на интелигентни устройства.

Преди да бъде направено координираното разкриване, ThroughTek предупреди потребителите да актуализират софтуера си, за да спрат хакерите да имат достъп до „чувствителна информация при предаване и на устройства на жертви“.

Подобна уязвимост беше открита в протокола Kalay от Nozomi Networks по -рано тази година, въпреки че Mandiant казва, че откритието й е по -сериозно, което позволява на нападателите да контролират дистанционно засегнатите устройства, както и да ги шпионират.

Тъй като протоколът Kalay е инсталиран както от производители на оригинално оборудване (OEM), така и от дистрибутори, преди смарт устройствата да достигнат до потребителите, Mandiant каза, че не може да определи пълен списък на засегнатите продукти.

Още през 2014 г. британският наблюдател за данни предупреди британците, че частни емисии от уеб камери се предават на руски уебсайт, като се използват вход по подразбиране и пароли за достъп до устройствата.

Това се случи Dnes, за важното през деня ни последвайте и в Google News Showcase

Тестват нова ваксина срещу рак на кожата във Великобритания

Тестват нова ваксина срещу рак на кожата във Великобритания  Експлозия от екзотични аромати и умами вкусове завладяват ресторант Floret в хотел InterContinental Sofia

Експлозия от екзотични аромати и умами вкусове завладяват ресторант Floret в хотел InterContinental Sofia  Ще ви изненадат ли най-желаните държави и градове за работа в чужбина?

Ще ви изненадат ли най-желаните държави и градове за работа в чужбина?  40 години от Възродителния процес: Социалната памет и историческият поглед

40 години от Възродителния процес: Социалната памет и историческият поглед

Експлозия от екзотика и умами вкусове завладява почитателите на гастрономията в ресторант Floret

Експлозия от екзотика и умами вкусове завладява почитателите на гастрономията в ресторант Floret  Знаци, които показват, че ще сме успешни в живота

Знаци, които показват, че ще сме успешни в живота  3 пролетни рецепти за обяд под 450 калории

3 пролетни рецепти за обяд под 450 калории

Руската централна банка остави лихвите по заемите без промяна

Руската централна банка остави лихвите по заемите без промяна  Завръщането на Intel продължава да е предизвикателство

Завръщането на Intel продължава да е предизвикателство  ЕК обмисля първите санкции срещу газовия сектор на Русия

ЕК обмисля първите санкции срещу газовия сектор на Русия  Работодателите у нас остават колебливи за наемане на нови служители през лятото

Работодателите у нас остават колебливи за наемане на нови служители през лятото

Новите съсобственици предизвикаха шок в Ман Юнайтед

Новите съсобственици предизвикаха шок в Ман Юнайтед  Ники Митов пое кандидат за Първа лига за четвърти път – ето кои влизат в екипа му

Ники Митов пое кандидат за Първа лига за четвърти път – ето кои влизат в екипа му  Бивша звезда на Левски прогнозира дербито и направи голямо разкритие

Бивша звезда на Левски прогнозира дербито и направи голямо разкритие  Официално! Клуб от Първа лига с нови собственици

Официално! Клуб от Първа лига с нови собственици

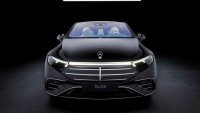

Mercedes придава традиционен вид на бъдещите си електромобили

Mercedes придава традиционен вид на бъдещите си електромобили  5-те най-големи врагове на двигателя

5-те най-големи врагове на двигателя  Volvo разби най-големия си SUV в най-малкия в името на безопасността

Volvo разби най-големия си SUV в най-малкия в името на безопасността  Още два електрически модела на Jeep получават ДВГ

Още два електрически модела на Jeep получават ДВГ

Осигуряват безплатно имунизиране на бременните срещу коклюш

Осигуряват безплатно имунизиране на бременните срещу коклюш  Кметът призова варненските съветници да се включат в голямото почистване в събота

Кметът призова варненските съветници да се включат в голямото почистване в събота  Общинските спортни обекти във Варна ще работят с променен график по време на майските празници

Общинските спортни обекти във Варна ще работят с променен график по време на майските празници  Създават европейски сили за бързо реагиране

Създават европейски сили за бързо реагиране

Коментари Напиши коментар